本記事は、「令和7年度 第1回 工事担任者 総合通信 理論 第6問」の解説になります。

過去問解説一覧はこちら。

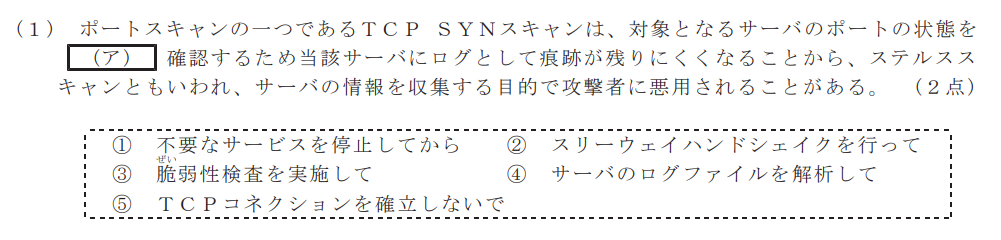

第6問(ア)

解答

5

解説

通常の通信では、以下の3ステップで「コネクションを確立」します。

1.クライアント:「接続したい(SYN)」と送る

2.サーバ:「了解、こちらも準備OK(SYN+ACK)」と返す

3.クライアント:「確認しました(ACK)」と返す

→ この時点でコネクションが成立し、サーバのログに「接続記録」が残ります。

SYNスキャン(ハーフオープンスキャン)は、あえて接続を完了させません。

1.攻撃者:「接続したい(SYN)」と送る

2.サーバ(ポートが開いている場合):「準備OK(SYN+ACK)」と返す

3.攻撃者:「やっぱりやめた(RST)」と送って強制終了させる

サーバ側のアプリケーションは、一般的に「3ウェイ・ハンドシェイクが完了(コネクションが確立)」したタイミングで接続ログを記録します。

SYNスキャンは、コネクションを確立する直前で通信を遮断するため、アプリケーションのログに痕跡が残りづらいという特徴があります。そのため、隠密に調査を行う「ステルススキャン」と呼ばれます。

他の選択肢は以下のとおりです。

① 不要なサービスを停止してから:これはセキュリティ対策(防御側)の話であり、スキャンの仕組みではありません。

② スリーウェイハンドシェイクを行って:これを行うと「TCPコネクトスキャン」と呼ばれ、ログにしっかり残ってしまいます。

③ 脆弱性検査を実施して:スキャンは脆弱性検査の「前段階」の情報収集として行われることが多いですが、スキャンの手法そのものの説明ではありません。

④ サーバのログファイルを解析して:攻撃者はサーバの内部ログを見ることができないため、外部からパケットを送って反応を確かめます。

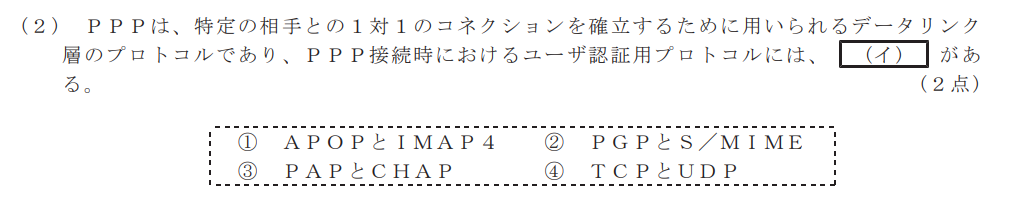

第6問(イ)

解答

3

解説

PPP(Point-to-Point Protocol)は、電話回線や専用線などで1対1の通信を行うためのプロトコルです。この通信を開始する際に、「接続していい相手かどうか」を確認する認証プロトコルとして、主に以下の2つが使われます。

1.PAP (Password Authentication Protocol):クライアントが「ID」と「パスワード」をサーバに送り、サーバがそれを確認します。パスワードが平文(暗号化されていない状態)で流れるため、途中で盗み見られるとパスワードが漏洩してしまう弱点があります。

2.CHAP (Challenge Handshake Authentication Protocol):パスワードそのものを送るのではなく、「チャレンジ」と呼ばれるランダムなデータとパスワードを組み合わせ、ハッシュ値(複雑な計算結果)にしてやり取りします。

パスワードが生のままネットワークに流れないため、PAPよりもセキュリティが高いのが特徴です。また、通信中も定期的に認証を繰り返します。

他の選択肢は以下のとおりです。

① APOPとIMAP4:どちらもメール受信に関連するプロトコルです。

② PGPとS/MIME:どちらも電子メールの暗号化や署名(アプリケーション層)に用いられる技術です。

④ TCPとUDP:これらはトランスポート層のプロトコルであり、PPP(データリンク層)の上位で動くものです。

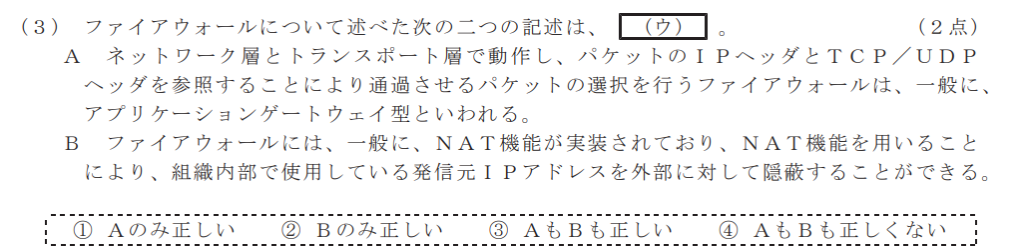

第6問(ウ)

解答

2

解説

A 誤り

アプリケーションゲートウェイ型ではなく、パケットフィルタリング型です。

パケットフィルタリング型:IPアドレス(ネットワーク層)やポート番号(トランスポート層)を見て、パケットの通過・遮断を判断します。

アプリケーションゲートウェイ型:通信の中身(アプリケーション層、例えばHTTPのURLなど)までチェックして判断します。プロキシサーバなどがこれにあたります。

B 正しい

NAT(Network Address Translation)は、組織内部で使っている「プライベートIPアドレス」を、インターネットで通信可能な「グローバルIPアドレス」に変換する技術です。

外部からはファイアウォールのグローバルIPアドレスしか見えないため、社内のPCがどのようなIPアドレスを使っているか(ネットワーク構成)を知られるのを防ぐことができます。

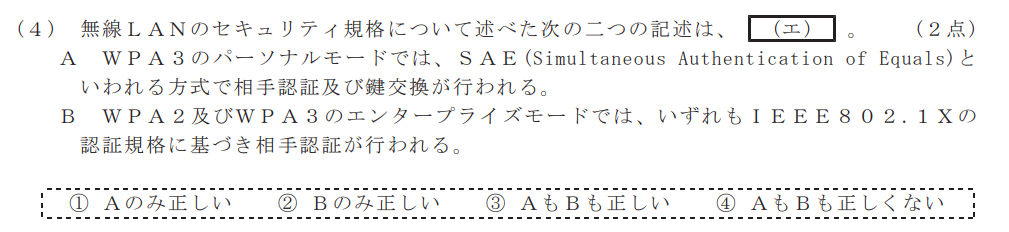

第6問(エ)

解答

3

解説

A 正しい

WPA3は、WPA2の弱点を克服するために登場した最新の規格です。

SAE (Simultaneous Authentication of Equals)は、WPA3-Personalで採用された認証方式です。

WPA2(PSK方式)で脆弱だった「オフライン辞書攻撃」などに対して非常に強力な耐性を持ちます。また、パスワードが推測されにくい複雑な鍵交換プロセスを自動で行ってくれます。

B 正しい

エンタープライズモード(企業向け)は、WPA2でもWPA3でも共通の考え方に基づいています。

IEEE 802.1Xは、ユーザーごとにIDとパスワード、あるいは電子証明書を用いて個別に認証を行う規格です。

無線LANルーター(アクセスポイント)だけでなく、背後に「RADIUSサーバ」などの認証専用サーバを置いて、厳重にアクセス権を管理します。これはWPA2-EnterpriseでもWPA3-Enterpriseでも同様です。

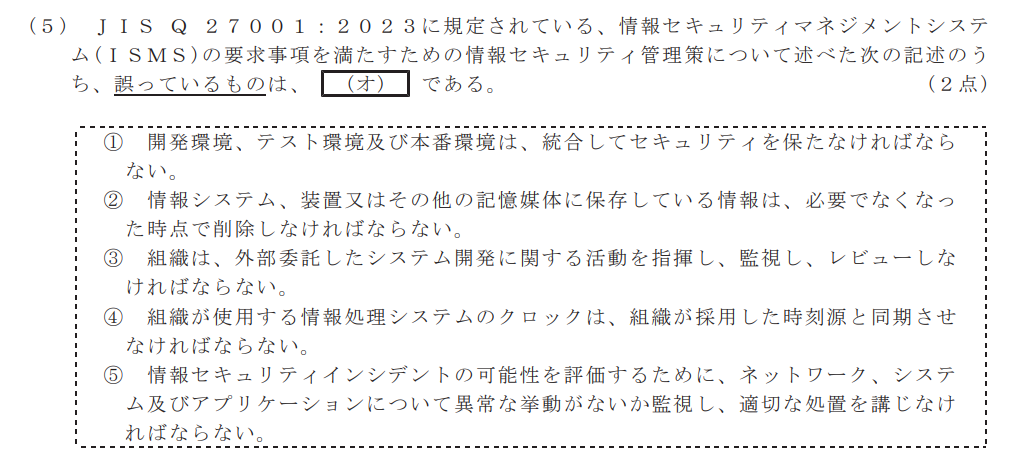

第6問(オ)

解答

1

解説

① 誤り

本番環境と開発環境が「統合(混在)」していると、開発中のミスが本番データに影響を与えたり、開発者が誤って本番の機密情報にアクセスしてしまったりするリスクがあるため、情報セキュリティの原則として、「開発環境」「テスト環境」「本番環境」は「分離」することが求められています。

他の選択肢は以下のとおりです。

② 正しい

データの「ライフサイクル管理」に基づき、不要になった情報は確実に削除・廃棄することが求められます。

③ 正しい

外注先に任せきりにせず、組織が責任を持って監視やレビューを行う必要があります。

④ 正しい

ログを正確に記録し、インシデント発生時の原因究明を可能にするため、ネットワーク上の時計は基準となる時刻源と同期させる必要があります。

⑤ 正しい

IDS/IPS(不正侵入検知・防止システム)やログ分析などにより、不審な動きを早期に発見するプロセスが必要です。